企業 MCP 落地實戰:OAuth 2.1 安全性檢查清單

2026-03-06 · BotsUP Lab · 7 分鐘閱讀

從 token 設計、scope 分層、多租戶隔離到稽核記錄,整理企業在導入 MCP server 時最容易忽略的 OAuth 2.1 安全重點。

摘要

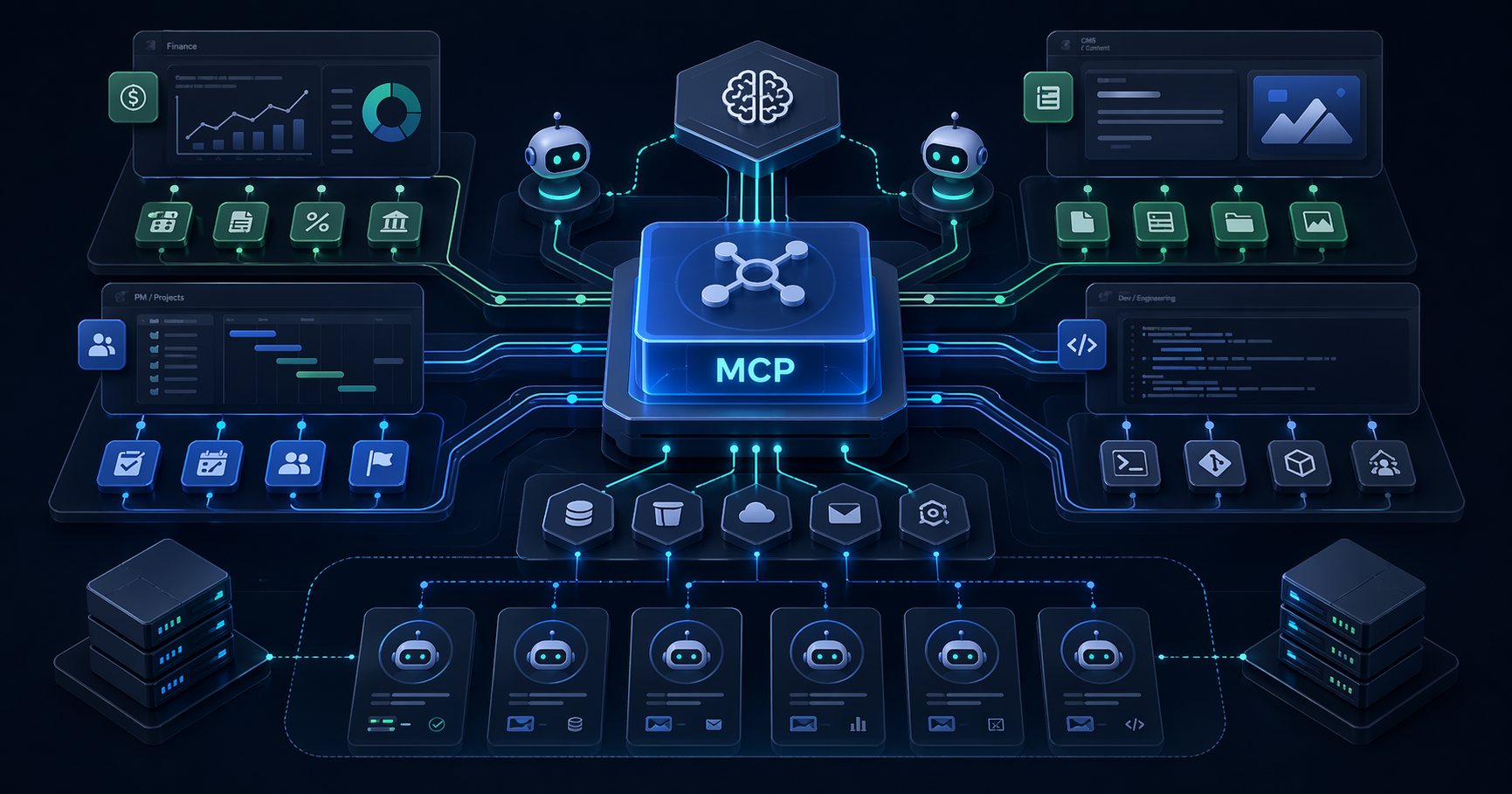

很多企業第一次評估 MCP(Model Context Protocol)時,會先被「讓 Claude、ChatGPT、Cursor 可以調用內部工具」這件事吸引,但真正能不能上線,往往不是卡在功能,而是卡在安全。

特別是只要 MCP server 一旦開始連接 CRM、ERP、報表系統、客戶資料或內部知識庫,問題就不再只是「AI 能不能用」,而是:

- 什麼人可以授權?

- 授權後可以做哪些事?

- Token 外洩怎麼處理?

- 不同部門、不同客戶、不同租戶如何隔離?

- 稽核時能不能追出誰在什麼時間讓 AI 做了什麼操作?

如果這些問題沒有先處理,MCP 就很容易停留在 demo,進不了 production。

這篇文章整理的是企業在導入 MCP server 時,最值得優先檢查的 OAuth 2.1 安全清單。

為什麼 MCP 特別需要 OAuth 2.1

MCP 的價值在於讓 AI 可以安全地發現並呼叫工具,但一旦工具背後接的是企業系統,權限模型就不能再用「單一 API Key」草率帶過。

原因很簡單:

- AI Agent 的調用是動態的。

- 一個 Agent 可能同時接觸多個資料來源。

- 工具呼叫往往帶有具體業務行為,例如查詢、建立、修改、送審、匯出。

這意味著,你需要的不只是「驗證這個請求是不是自己人」,而是完整處理:

- 身分驗證

- 授權範圍

- 權限最小化

- Token 生命周期

- 稽核與撤銷

OAuth 2.1 的角色,就是把這整套流程標準化,讓 MCP server 不是只有接得上,而是能安全地接上。

檢查 1:不要用共用 API Key 代表整個企業

很多 PoC 會先用一組共用 API Key 連到內部工具,這在測試階段很方便,但正式上線會有三個問題:

- 無法辨識真實操作者

- 權限無法細緻切分

- 無法在事件發生後精準追查

企業場景比較合理的做法,是讓每次 MCP 調用都能對應到某個使用者、某個團隊,或某個 service account。

最少要做到:

- 不同租戶或客戶有不同 credentials

- 重要操作可對應到具體使用者或角色

- 高風險工具不要共用憑證

如果今天 AI 可以替使用者建立報價、查詢合約、下載資料,你就不能接受所有操作都只留下同一組 API Key 的紀錄。

檢查 2:把 scope 當成產品設計,不只是技術欄位

OAuth scope 不是拿來裝飾文件的,它其實是企業 AI 導入裡很重要的風險控制工具。

建議不要只設計過於粗糙的 scope,例如:

readwriteadmin

更好的方式是按照業務能力拆分,例如:

crm.contacts.readcrm.contacts.writeproposal.generatebilling.invoices.readknowledge.search

這樣有三個好處:

- 比較容易對應內部權限模型

- 可以讓不同 Agent 只拿到必要能力

- 日後做稽核、告警、權限調整比較清楚

如果你的 scope 設計得越貼近業務語意,後續維運成本通常越低。

檢查 3:Access Token 要短,Refresh Token 要可控

企業在做 MCP 整合時,最常見的誤區之一,就是把 access token 設太長,覺得比較省事。

但 MCP 工具呼叫的本質是高頻、可重試、可能跨工作流程的自動化操作,因此 token 外洩的風險面會比一般單次登入還大。

建議原則:

- Access Token 短效化

- Refresh Token 可撤銷

- 敏感操作必要時重新驗證

實務上至少應做到:

- Access Token 有明確過期時間

- Refresh Token 存放與傳輸策略清楚

- 重要租戶支援 token revocation

- 發生異常時可快速停權

如果你現在的設計是 token 發出後幾乎長期有效,或者停權只能等自然過期,那就還不算 production-ready。

檢查 4:多租戶隔離要落到資料層與工具層

很多團隊說自己有 multi-tenant,但實際上只是資料表加一個 tenant_id 欄位,並不代表安全模型真的完整。

MCP server 的多租戶隔離至少要同時考慮三層:

第一層:身分隔離

不同租戶的授權流程、client credentials、token 驗證上下文要能分開。

第二層:工具隔離

不同租戶是否能看到相同 tools?

有些工具可能只開給特定企業方案或特定部門使用,這應該在 tool discovery 或 authorization 階段就被限制,而不是讓所有人先看到,再到執行時才失敗。

第三層:資料隔離

即使工具本身相同,實際查詢的資料範圍也必須被限制在租戶自己的資料域內。

如果這三層沒有一起設計,就很容易發生:

- A 客戶看見 B 客戶不該存在的工具

- Agent 在錯誤租戶上下文中執行

- 稽核時無法確認越權是發生在哪一層

檢查 5:高風險工具要有明確的人機邊界

不是所有工具都適合完全自動執行。

在企業場景裡,建議先把工具分成三類:

- 低風險:查詢、搜尋、摘要、讀取

- 中風險:建立草稿、產出建議、準備送審資料

- 高風險:刪除、付款、送單、正式更新主資料

對高風險工具,應考慮加入:

- human-in-the-loop

- step-up authentication

- 二次確認

- 明確審批節點

如果 AI Agent 可以直接做不可逆操作,但沒有任何人機邊界,企業內部通常很難通過風險審查。

檢查 6:記錄要能回答「誰、何時、用哪個 Agent、做了什麼」

企業最怕的不是沒有 log,而是 log 很多,但回答不了問題。

一套可用的 MCP 稽核紀錄,至少要能追出:

- 哪個使用者或 service account 發起

- 經由哪個 Agent / 平台調用

- 使用了哪個 tool

- 輸入輸出是否成功

- 是否命中錯誤或拒絕規則

- 發生時間與租戶資訊

如果未來出現資料外洩、越權查詢、異常自動化,你需要能快速回答管理層與客戶:

發生了什麼?影響到誰?我們怎麼止血?

這就是為什麼 logging、monitoring、audit trail 不應該被放到最後才補。

檢查 7:錯誤訊息不要洩露內部結構

MCP 在串企業系統時,錯誤訊息常常會不小心暴露:

- 內部欄位名稱

- SQL 或查詢語法

- 服務拓樸

- 權限規則細節

這些資訊一旦直接回到模型上下文,不只增加 prompt 汙染風險,也可能暴露不該外流的系統結構。

建議做法:

- 對外回傳結構化、最小必要的錯誤訊息

- 內部詳細 debug log 只留在後端

- 將權限拒絕與系統故障區分清楚

這不只影響安全,也影響 Agent 是否能正確採取下一步。

檢查 8:正式上線前要做異常情境演練

很多團隊只測 happy path,但企業 AI 導入真正會出事的地方通常在異常流程。

建議上線前至少演練:

- Token 過期

- Token 撤銷

- Scope 不足

- 租戶切換錯誤

- API 速率限制

- 外部工具短暫失敗

- 使用者停權後的殘留 session

如果這些情境沒有先測,正式環境一旦出錯,往往會演變成 Agent 重試、服務雪崩、權限混亂或錯誤資料外送。

一個可執行的最低標準

如果你現在正準備把第一個 MCP server 接進企業環境,可以先把最低標準抓在這裡:

- 不使用共用 API Key 當正式授權機制

- scope 依業務能力拆分

- Access Token 短效化,Refresh Token 可撤銷

- 多租戶隔離做到授權、工具、資料三層

- 高風險操作保留人工確認

- 稽核紀錄能追出完整調用脈絡

- 錯誤訊息最小揭露

- 上線前完成異常情境演練

做到這裡,雖然還不代表所有問題都解完,但已經比大多數只停留在 demo 的 MCP 專案更接近 production。

結語

MCP 的技術門檻不只在「怎麼把工具接進模型」,而在「怎麼把工具安全地接進企業流程」。

對企業來說,真正重要的不是你有沒有一個能跑的 MCP server,而是這個 server 能不能:

- 被安全授權

- 被穩定維運

- 被清楚稽核

- 被放心放進 production

如果你正在規劃企業 MCP 導入,建議先從授權與權限模型開始,這通常比你選哪個 SDK 還更影響最終能不能落地。

方法與依據

這篇文章整理的是 BotsUP 在規劃企業 AI 導入、MCP server 權限設計與 production rollout 時,反覆遇到的授權與治理問題。內容重點放在企業評估與實作前最容易漏掉的檢查點,而不是協議細節逐條說明。

常見問題

企業導入 MCP 時,真的一定要做 OAuth 2.1 嗎?

如果只是極小型內部測試,短期可能還能用簡化授權方式;但只要牽涉企業內部工具、跨部門資料或正式上線,OAuth 2.1 這種標準化授權模型會明顯比較容易治理、稽核與撤銷。

為什麼共用 API Key 不適合 production MCP?

因為共用 API Key 幾乎無法清楚對應真實使用者、角色與租戶,也很難在事件發生後做精準稽核與停權。對企業來說,這會直接變成治理風險。

多租戶隔離最常被忽略的是哪一層?

很多團隊只想到資料層,但實際上工具可見性與授權上下文也同樣重要。若工具層與身份層沒有一起隔離,還是可能發生越權或錯誤租戶執行。

想把 MCP 安全地接進企業系統?

BotsUP 協助企業規劃 MCP 整合、OAuth 2.1 安全架構、多租戶隔離與 production-ready 部署流程。如果你正在評估 Claude、ChatGPT 或企業內部 AI Agent 的系統整合,歡迎與我們聊聊你的現況與需求。

你也可以接著閱讀:

如果你希望我們直接協助檢查現有 API、權限模型與 MCP 上線風險,也可以從這裡開始:預約技術諮詢